Locky家族最早是出现在今年2月份,6月27日最新变种为ZEPTO,9月27日最新变种odin,10月25号最新变种shit ,10月28日最新变种thor。

【生活小常识】勒索病毒软件知识(3)

资料来源:360安全中心 发布日期时间:2017-05-19 浏览量:2543 次

locky

Locky属于众多敲诈者木马中的一种。Locky家族最早是出现在今年2月份,6月27日最新变种为ZEPTO,9月27日最新变种odin,10月25号最新变种shit ,10月28日最新变种thor。

介绍

传播方式

Locky的传播主要通过邮件附件的形式进行传播,早期的邮件附件是一份word文档,通过宏命令来在远程服务器上下载可执行文件,后期的邮件是一个js或者wsf文件,文件执行起来后会从远程服务器下载一个可执行文件,这个可执行文件就是干活的了。Locky家族的加密方式一直很统一,采用RSA-2048和AES-128对用户文件进行加密。该敲诈者会在每个文件夹下生成一份带有敲诈勒索信息的html文件,并将用户的每个文件的文件名重命名为标识ID和特定的字符串后缀。

1. 被篡改的桌面背景

2. 会留下下面敲诈信息,引导用户支付赎金:

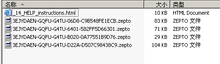

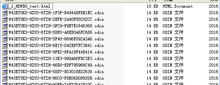

3. 计算机中的文档和文件会被改名成随机的一串字符,后缀会改为locky/zepto/odin/shit/thor,并在每个目录下留一个html的引导文件。

4. 通过病毒留下的解密引导文档,回来到这个页面,要求用户为一个比特币地址转账3比特币换取解密软件:

危害

使用的AES算法做为文件加密算法,密钥通过随机数生成,加密下面190多种格式的文件:

.n64, .m4u, .m3u, .mid, .wma, .flv, .3g2,.mkv, .3gp, .mp4, .mov, .avi, .asf, .mpeg, .vob, .mpg, .wmv, .fla, .swf, .wav,.mp3, .qcow2, .vdi, .vmdk, .vmx, .gpg, .aes, .ARC, .PAQ, .tar, .bz2, .tbk,.bak, .tar, .tgz, .gz, .7z, .rar, .zip, .djv, .djvu, .svg, .bmp, .png, .gif,.raw, .cgm, .jpeg, .jpg, .tif, .tiff, .NEF, .psd, NaNd, .bat, .sh, .class,.jar, .java, .rb, .asp, .cs, .brd, .sch, .dch, .dip, .pl, .vbs, .vb, .js, .h,.asm, .pas, .cpp, .c, .php, .ldf, .mdf, .ibd, .MYI, .MYD, .frm, .odb, .dbf,.db, .mdb, .sql, .SQLITEDB, .SQLITE3, .011, .010, .009, .008, .007, .006, .005,.004, .003, .002, .001, .pst, .onetoc2, .asc, .lay6, .lay, .ms11, .sldm, .sldx,.ppsm, .ppsx, .ppam, .docb, .mml, .sxm, .otg, .odg, .uop, .potx, .potm, .pptx,.pptm, .std, .sxd, .pot, .pps, .sti, .sxi, .otp, .odp, .wb2, .123, .wks, .wk1,.xltx, .xltm, .xlsx, .xlsm, .xlsb, .slk, .xlw, .xlt, .xlm, .xlc, .dif, .stc,.sxc, .ots, .ods, .hwp, .602, .dotm, .dotx, .docm, .docx, .DOT, .3dm, .max,.3ds, .xml, .txt, .CSV, .uot, .RTF, .pdf, .XLS, .PPT, .stw, .sxw, .ott, .odt,.DOC, .pem, .p12, .csr, .crt, .key, wallet.dat

该敲诈者还会通过如下命令删除系统备份:

vssadmin.exe Delete Shadows /All /Quiet

安全建议

1.不要轻易打开陌生邮件附件,不要试图执行js,wsf文件。

2.不要去执行陌生人发来文档中的宏。

3.重要数据多做备份。

4.安装可靠的安全防护软件。

查杀工具

实时保护工具

网站名称:北京市西城区青少年儿童图书馆中华人民共和国信息产业部网站备案号:京ICP备05085450号 |